Un simplu atac prin Bluetooth poate fura un Tesla Model X în câteva minute

Un expert în domeniul securității a arătat cum vulnerabilitățile sistemului de intrare fără cheie ale modelului Tesla Model X permit unui hacker să rescrie firmware-ul prin conexiune Bluetooth, să primească un cod de deblocare pe care să-l folosească pentru a fura un model X .

Compania TESLA s-a mândrit întotdeauna cu așa-numitele sale actualizări over-the-air, ce actualizează automat codurile de funcționare pentru a remedia erori și a introduce caracteristici noi.

Lennert Wouters, cercetător de securitate la Universitatea belgiană KU Leuven, a evidențiat o serie de vulnerabilități de securitate pe care le-a găsit atât în mașinile Tesla Model X, cât și în sistemele acestora de intrare fără cheie.

El a descoperit că aceste vulnerabilități combinate ar putea fi exploatate de orice hoț de mașini care reușește să citească numărul de identificare al vehiculului unei mașini - de obicei vizibil pe tabloul de bord al unei mașini - dacă se află la aproximativ 15 metri de cheia țintei sale.

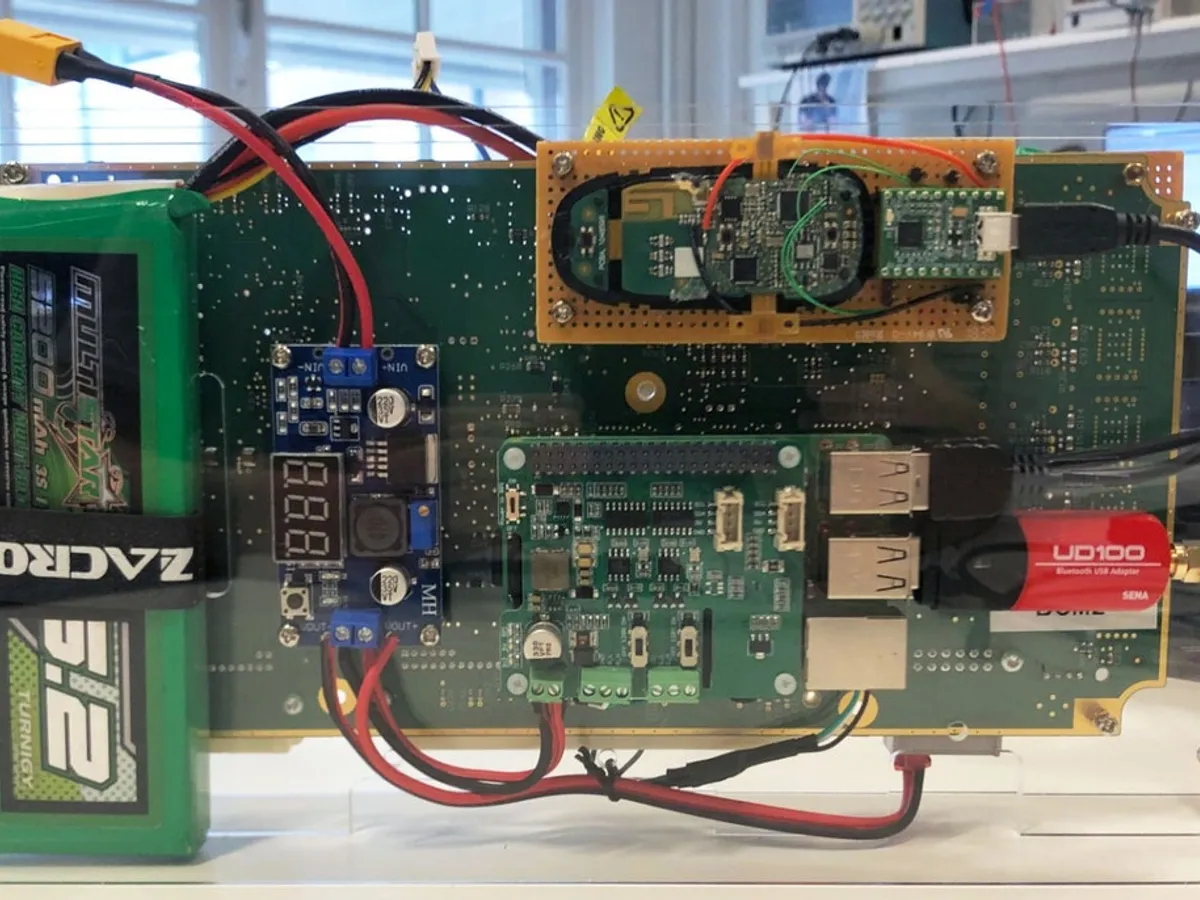

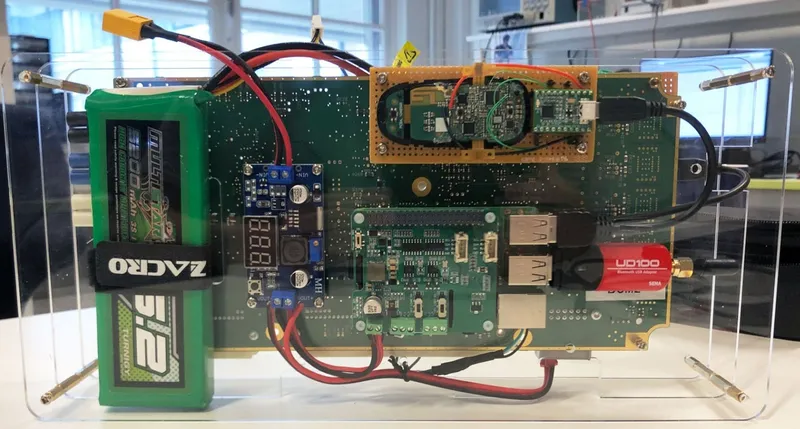

Setul hardware necesar pentru furtul evidențiat de Wouters costă în jur de 300 de dolari, intră într-un în rucsac și este controlat de pe telefonul hoțului. În doar 90 de secunde, hardware-ul poate extrage un cod care deblochează Tesla Model X. Odată ce hoțul intră în lașină, o a doua vulnerabilitate distinctă descoperită de Wouters ar permite hoțului să potrivească o cheie la vehicul și apoi poate pleca liniștit cu mașina.

„Practic, o combinație de două vulnerabilități permite unui hacker să fure un Model X în câteva minute ", spune Wouters, care intenționează să-și prezinte concluziile la conferința Real World Crypto din ianuarie.

Wouters spune că a avertizat compnia Tesla despre tehnica sa de intrare fără cheie într-un Model X încă din luna august.

Compania i-a răspus că va actualiza software-urilor modelului X și, eventual, și al altor componente ale mașinii, pentru a preveni cel puțin genul de atac demonstrat de Wouters.