Escrocheria Crocodilus te lasă fără bani instant. Ce avertisment fals primesc victimele pe telefon?

Alertă de securitate. Escrocheria Crocodilus te lasă fără bani instant. Ce avertisment fals primesc victimele pe telefon? Este vorba despre un program malware bancar descoperit recent.

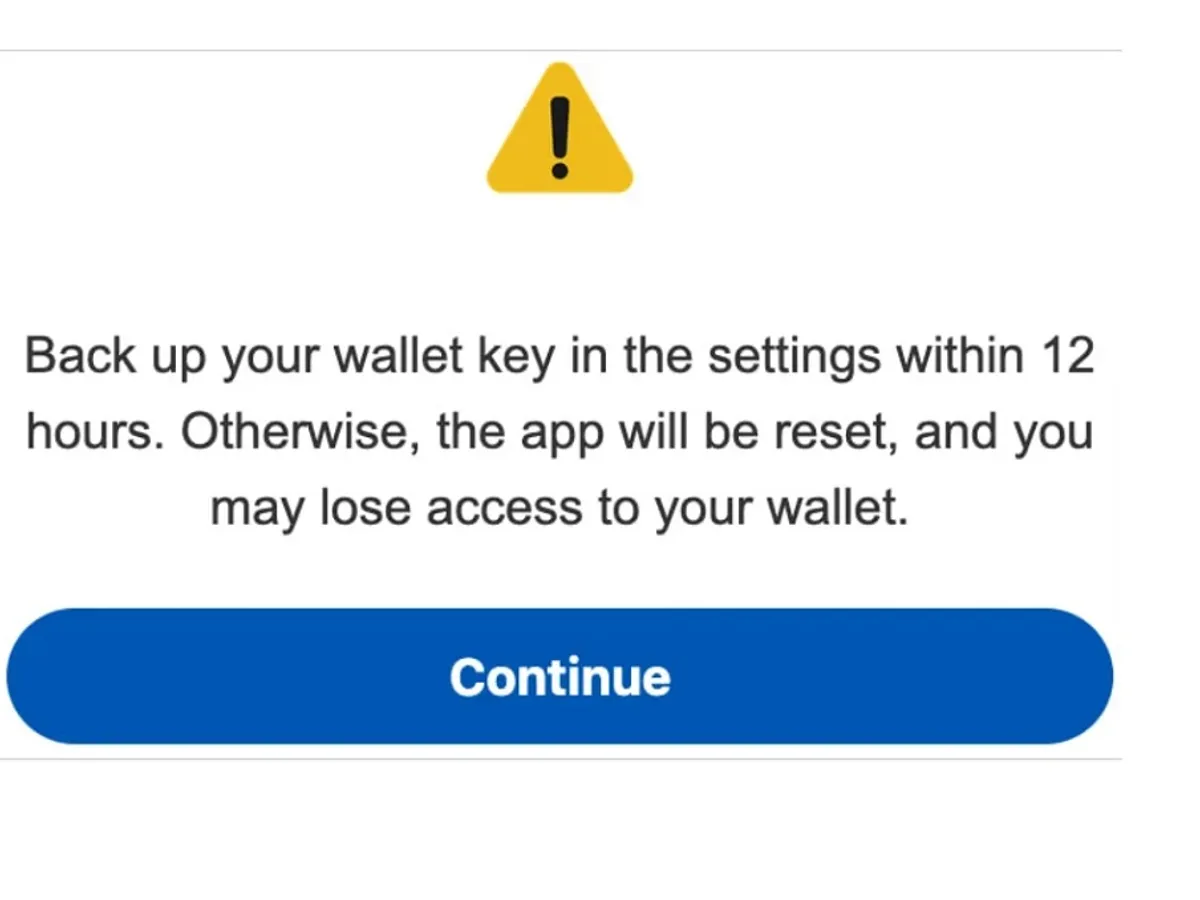

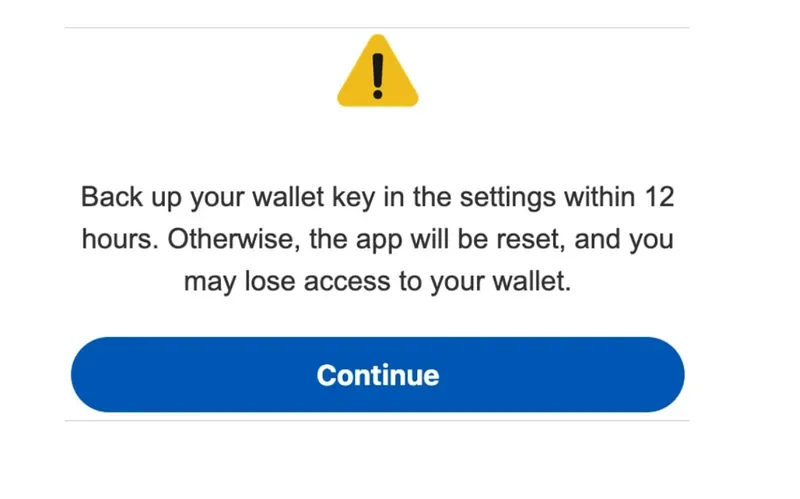

Un program malware pentru Android recent descoperit, numit Crocodilus, îi păcălește pe utilizatori să furnizeze fraza de bază pentru portofelul cu criptomonede, folosind un avertisment pentru a face o copie de rezervă a cheii pentru a evita pierderea accesului.

Deși Crocodilus este un nou program malware bancar, are capabilități complet dezvoltate pentru a prelua controlul asupra dispozitivului, a colecta date și a controla de la distanță.

Escrocheria Crocodilus te lasă fără bani instant. Ce avertisment fals primesc victimele pe telefon?

Cercetătorii de la compania de prevenire a fraudelor ThreatFabric spun că malware-ul este distribuit printr-un dropper proprietar care ocolește protecția de securitate Android 13 (și mai târziu).

Citește și: Înșelăciune gravă pe Internet. Escrocii fură datele și compromit mii de conturi

Dropper-ul instalează malware-ul fără a declanșa Play Protect, ocolind și restricțiile Serviciului de accesibilitate.

Ceea ce face ca Crocodilus să fie special este că integrează ingineria socială pentru a face victimele să ofere acces la fraza lor de bază pentru cripto-portofel.

Acesta realizează acest lucru printr-o suprapunere a ecranului care avertizează utilizatorii să facă „copie de rezervă la cheia portofelului în setări în decurs de 12 ore” sau riscă să piardă accesul la portofelul virtual.

Mesaj fals transmis deținătorilor de criptomonede

Sursa: ThreatFabric

„Acest truc de inginerie socială îndrumă victima să navigheze la fraza lor de bază (cheia portofel), permițând lui Crocodilus să recolteze textul folosind Logger-ul de accesibilitate”, explică ThreatFabric .

„Cu aceste informații, atacatorii pot prelua controlul deplin asupra portofelului virtual și îl pot epuiza complet”, spun cercetătorii.

Escrocheria Crocodilus te lasă fără bani instant. Ce avertisment fals primesc victimele pe telefon? - Foto: Freepik (rol ilustrativ)

De unde vine virusul Corcodilus?

În primele sale operațiuni, Crocodilus a fost observat că vizează utilizatori din Turcia și Spania, inclusiv conturi bancare din aceste două țări. Judecând după mesajele de depanare, se pare că malware-ul este de origine turcă.

Citește și: Un bărbat a rămas fără bani după ce a instalat o aplicație. Ce greșeală a făcut?

Nu este clar cum apare infecția inițială, dar, de obicei, victimele sunt păcălite să descarce droppers prin site-uri rău intenționate, promoții false pe rețelele sociale sau SMS și magazine de aplicații terțe.

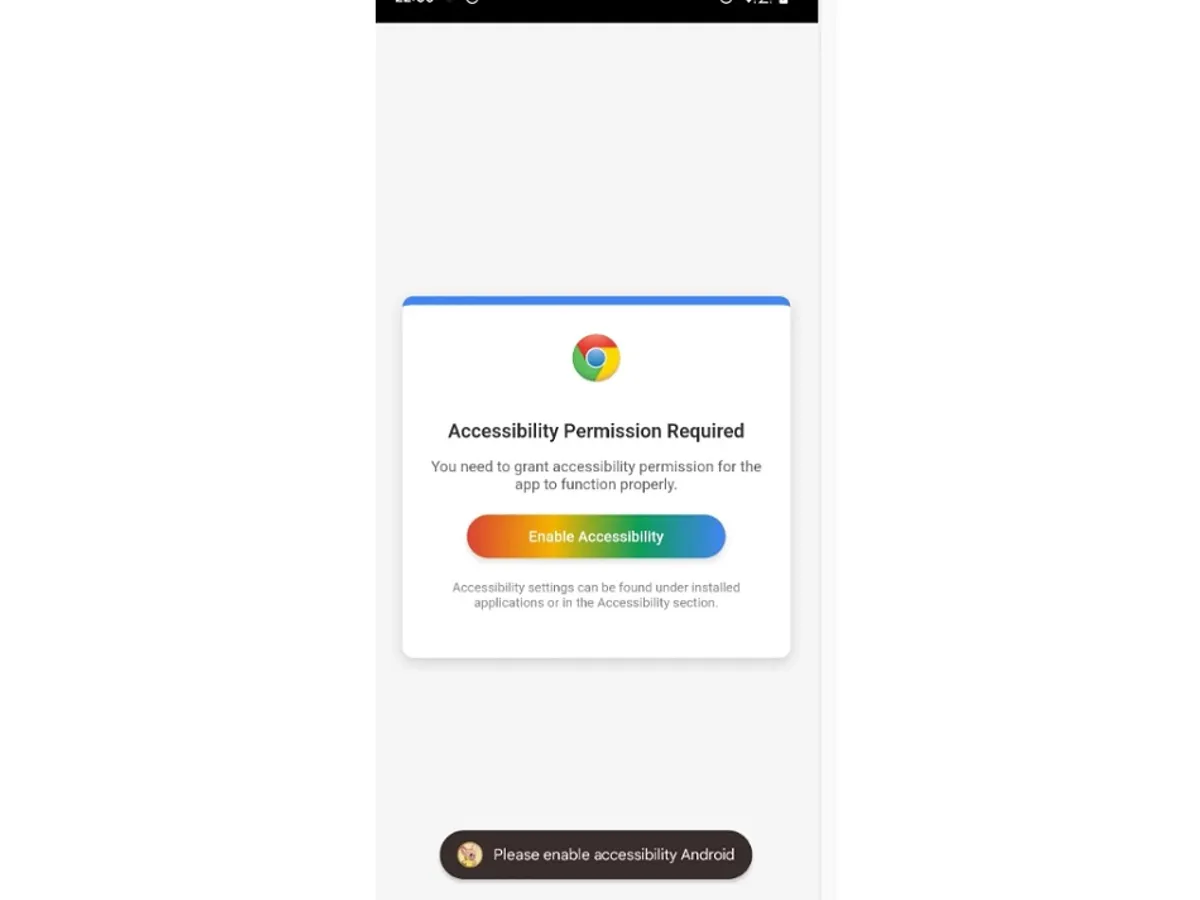

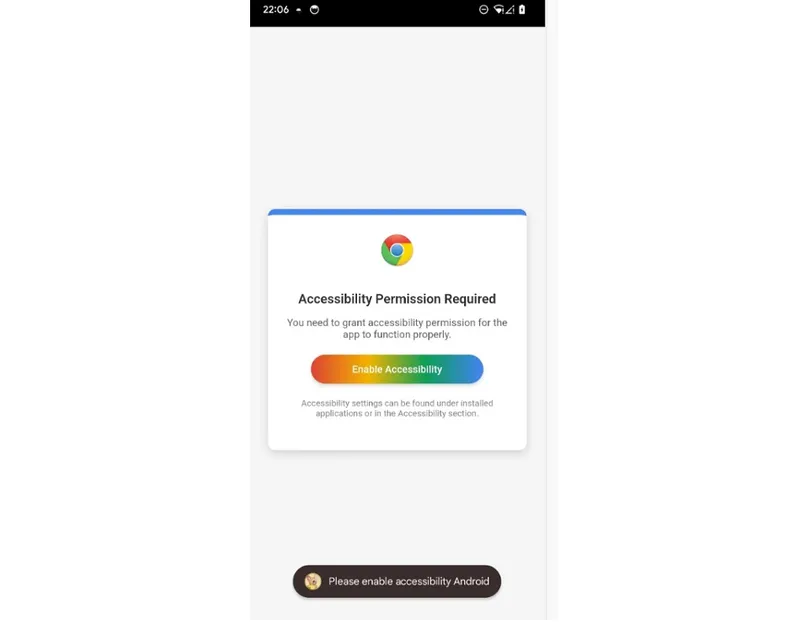

Când este lansat, Crocodilus obține acces la Serviciul de accesibilitate, rezervat în mod normal pentru a ajuta persoanele cu dizabilități, pentru a debloca accesul la conținutul ecranului, pentru a efectua gesturi de navigare și pentru a monitoriza lansările de aplicații.

Solicitarea permisiunii Serviciului de accesibilitate

Sursa: ThreatFabric

Când victima deschide o aplicație bancară sau criptomonedă vizată, Crocodilus încarcă o suprapunere falsă deasupra aplicației reale pentru a intercepta acreditările contului victimei.

Componenta bot a malware-ului acceptă un set de 23 de comenzi pe care le poate executa pe dispozitiv.

Malware-ul oferă, de asemenea, funcționalitate troian de acces la distanță (RAT), care le permite operatorilor săi să atingă ecranul, să navigheze în interfața cu utilizatorul, să efectueze gesturi de glisare și multe altele.

Citește și: O nouă escrocherie ia amploare în România. ”M-a sunat să mă felicite pentru un credit de 40.000 €”

Există, de asemenea, o comandă RAT dedicată pentru a face o captură de ecran a aplicației Google Authenticator și a captura coduri de parolă unice utilizate pentru protecția contului de autentificare cu doi factori.

În timpul executării acestor acțiuni, operatorii Crocodilus pot activa o suprapunere a ecranului negru și pot opri dispozitivul pentru a ascunde activitatea de victimă și a face ca dispozitivul să pară blocat.

Deși Crocodilus pare să aibă o direcționare specifică limitată la Spania și Turcia în acest moment, malware-ul ar putea extinde operațiunile în curând, adăugând mai multe aplicații la lista sa țintă.

Utilizatorii Android sunt sfătuiți să evite descărcarea APK-urilor din afara Google Play și să se asigure că Play Protect este întotdeauna activ pe dispozitivele lor, scrie bleepingcomputer.